10 najważniejszych pytań do rozmowy kwalifikacyjnej na temat DBMS, na które trzeba się przygotować w 2022 r.

Opublikowany: 2021-01-04Przygotowujesz się do rozmowy kwalifikacyjnej dotyczącej systemu zarządzania bazą danych? Jeśli tak, to trafiłeś na właściwą stronę. W tym blogu omówimy najczęstsze pytania i odpowiedzi dotyczące wywiadów DBMS.

Dane są wszędzie. Bardzo ważne jest zbadanie i uzyskanie znaczących wyników na podstawie tych danych. Nie ma wątpliwości, że zapotrzebowanie na administratora baz danych rośnie z dnia na dzień. Najbardziej znane organizacje na świecie szukają administratora baz danych.

Jeśli myślisz o zrobieniu zawodu w sektorze baz danych, powinieneś zapoznać się z tymi pytaniami i odpowiedziami na rozmowę kwalifikacyjną w DBMS . Jeśli chcesz dowiedzieć się więcej o zarządzaniu bazami danych, zajrzyj na naszą stronę. Prowadzimy kilka różnych kursów związanych z technologią.

Pytania i odpowiedzi na rozmowę kwalifikacyjną w DBMS

Poniższe pytania do rozmowy kwalifikacyjnej DBMS pomogą Ci wyjaśnić Twoje koncepcje związane z zarządzaniem bazami danych. Tutaj omówimy 10 najważniejszych pytań dotyczących zarządzania bazami danych, SQL i odpowiedzi na nie.

Pytanie 1: Wyjaśnij DBMS.

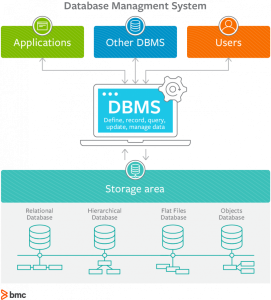

DBMS to skrót od systemów zarządzania bazami danych. Jest to zbiór schematów technicznych, które tworzą i utrzymują bazę danych. System zarządzania bazą danych to oprogramowanie, które zapewnia systematyczną metodę interakcji z aplikacjami i bazami danych w celu zbadania i uzyskania wymaganych wyników danych. System zarządzania bazą danych oferuje kilka operacji. Obejmują one wstawianie danych, usuwanie danych, tworzenie baz danych, modyfikacje i wiele innych.

Źródło

Pytanie 2: Jakie są zalety systemu zarządzania bazami danych?

Poniżej wymieniono istotne zalety systemu zarządzania bazą danych:

- Spójność : dane są duplikowane w tradycyjnym systemie plików. W związku z tym wszelkie modyfikacje dokonane w jednej części mogą odzwierciedlać wszystkie inne części. To dalej prowadzi do niespójnych informacji. Musimy wyeliminować zduplikowane dane, aby usunąć niespójne informacje z całego systemu. Jest to możliwe dzięki DBMS.

- Eliminacja nadmiarowości danych: Głównym powodem, dla którego DBMS jest preferowany w stosunku do tradycyjnego systemu plików, jest kontrolowanie nadmiarowości danych. Każdy użytkownik obsługuje swój plik w konwencjonalnych systemach plików. Prowadzi to dalej do nadmiarowości tych samych informacji w kilku odrębnych plikach, błędów, marnowania zasobów i przestrzeni dyskowej.

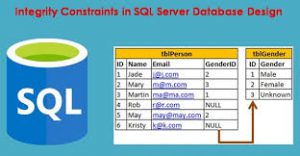

- Lepsza integralność: W tradycyjnych systemach plików brakuje integralności. W podejściu DBMS kluczowe jest nałożenie ograniczeń integralności. Podejście do bazy danych jest znacznie lepsze pod względem integralności niż konwencjonalny system plików, ponieważ jest scentralizowany. W systemie zarządzania bazą danych dane mogą być wykorzystywane przez kilku użytkowników jednocześnie.

- Wymagania mogą być badane: Dzięki wdrożeniu scentralizowanego podejścia do danych znacznie łatwiej jest analizować potrzeby organizacji. Podstawowym obowiązkiem administratora bazy danych jest zorganizowanie dobrze zdefiniowanej bazy danych dla organizacji.

- Lepsze bezpieczeństwo: Tradycyjny system plików tymczasowo tworzy aplikacje. Scentralizowane podejście systemu baz danych zapewnia różne ograniczenia bezpieczeństwa, które dodatkowo poprawiają ogólne bezpieczeństwo systemu.

Przeczytaj o: Wynagrodzenie DBA w Indiach: dla świeżo upieczonych i doświadczonych

Pytanie 3: Co to jest „Ponów” w bazie danych?

„REDO” w bazie danych służy do poleceń wycofania. Gdy ma miejsce transakcja bazy danych, trafia ona do bufora bufora bazy danych. Następnie dane są kodowane do logów „REDO” z bufora „REDO”. Operacje odzyskiwania danych wymagają tych dzienników do wykorzystania w przyszłości. Bez tych logów odzyskanie informacji nie jest możliwe. Polecenie wycofania czyści dane cofania.

Pytanie 4: Wyjaśnij różnicę między „GROUP BY” a „ORDER BY”.

| Nr S | GRUPUJ WEDŁUG | ZAMÓW PRZEZ |

| 1. | Polecenie GROUP BY służy do łączenia danych | Operacja ORDER BY służy do sortowania danych |

| 2. | Służy do tworzenia podsumowań w sekcji wyników | Służy do sortowania wyników według listy wyrażeń |

Pytanie 5: Jakie ograniczenia możesz zastosować podczas tworzenia widoków?

Poniżej opisano listy ograniczeń, które można zastosować:

- Nie można stosować definicji pełnego indeksu tekstowego.

- Widoki dotyczą tylko bieżącej bazy danych.

- Nie można tworzyć widoków tymczasowych.

- Definicje domyślne nie są powiązane.

- Ograniczenia integralności decydują o funkcjonalności poleceń usuwania i wstawiania.

- Wyzwalacze są powiązane z widokami.

Źródło

Pytanie 6: Wyjaśnij wszystkie kategorie języków baz danych.

Poniżej wymieniono cztery kategorie języków baz danych:

- Język manipulacji danymi : Języki manipulacji danymi lub DML są używane do wprowadzania zmian w zaktualizowanych informacjach. Polecenia języków manipulacji danymi obejmują polecenie aktualizacji, polecenie wyboru, polecenie usuwania, polecenie wstawiania i wiele innych. Polecenia DML obsługują informacje przechowywane w bazie danych. Te polecenia nie są trwałe. Oznacza to, że w poleceniach DML możliwa jest operacja wycofywania.

- Język definicji danych : Języki definicji danych lub DDL są używane do definiowania i aktualizowania danych. Polecenia języków definicji danych obejmują zmianę, tworzenie, przycinanie, usuwanie, zmianę nazwy i wiele innych. Polecenia języków definicji danych mogą przechowywać informacje współdzielone.

- Język kontroli transakcji : Języki kontroli transakcji lub TCL są używane do obsługi transakcji w bazie danych. Polecenia dla języków kontroli transakcji obejmują wycofanie, zatwierdzenie, punkt zapisywania i wiele innych. Języki transakcyjne są używane głównie do obsługi modyfikacji dokonywanych przez języki manipulacji danymi.

- Język kontroli danych : Języki kontroli danych lub DCL są używane do odbierania lub udostępniania użytkownikowi bazy danych. Języki sterowania danymi poleceń to „revoke” i „grant”. Składnia języka kontroli danych jest podobna do języka kodowania. Język kontroli danych jest związany z kwestiami bezpieczeństwa. Polecenie GRANT DCL zapewnia dostęp użytkownikowi. Polecenie REVOKE DCL służy do odbierania uprawnień dostępu.

Pytanie 7: Jaka jest różnica między językiem definicji danych a językiem manipulacji danymi?

| Nr S | Język definicji danych | Język manipulacji danymi |

| 1. | Polecenia DDL służą do definiowania struktury bazy danych | Polecenia DML obsługują informacje przechowywane w bazie danych |

| 2. | Język definicji danych nie jest dalej kategoryzowany | Język manipulacji danymi jest sklasyfikowany jako proceduralny DML i nieproceduralny DML |

| 3. | Oświadczenia języka definicji danych mogą mieć wpływ na całą tabelę | Instrukcje języka manipulacji danymi mogą wpływać na jeden lub więcej wierszy |

| 4. | Polecenia języka definicji danych służą do tworzenia struktury bazy danych | Polecenia języka manipulacji danymi służą do manipulowania bazą danych |

| 5. | Polecenia DDL definiują kolumnę tabeli | Polecenia DML aktualizują wiersz tabeli |

| 6. | Język definicji danych jest deklaratywny | Konieczny jest język manipulacji danymi |

| 7. | Polecenia DDL obejmują obcinanie, zmianę, tworzenie, zmianę nazwy i upuszczanie itp. | Polecenia DML obejmują aktualizację, usuwanie, scalanie i wstawianie itp. |

Pytanie 8: Zdefiniuj zagnieżdżoną pętlę na przykładzie.

Jest to pętla nad pętlą. Zawiera niektóre wpisy najbardziej zewnętrznej pętli w pętli wewnętrznej. Zagnieżdżona pętla składa się z trzech kroków. Pierwsza to identyfikacja najbardziej zewnętrznego stołu. Drugi to przypisanie tabeli wewnętrznej do tabeli najbardziej zewnętrznej. Następnie dla każdego zewnętrznego wiersza tabeli pobierz wewnętrzne wiersze tabeli. Rozważmy przykład.

Wybierz wiersz4.*, wiersz5.* z wierszy, wiersz5, gdzie wiersze.wiersz 4 =wiersz 5.wiersz 5;

Przetwarzanie powyższego zapytania nastąpi w poniższy sposób:

- Pętla For I (wybierz *z wiersza4)

- Dla pętli J (wybierz * z row5, gdzie row5=I.row 4)

- Koniec pętli;

- Koniec pętli;

Pytanie 9: Wyjaśnij architekturę trójwarstwowego systemu zarządzania bazami danych.

Ta architektura obejmuje warstwę między serwerem a klientem. Aplikacja po stronie serwera współdziała z aplikacją po stronie klienta w celu dalszego procesu komunikacji w systemie bazy danych. Trójwarstwowa architektura oferuje graficzny interfejs użytkownika, który dodatkowo zabezpiecza system bazy danych. Architektura trójwarstwowa składa się z czterech poziomów. Poziomy te obejmują poziomy zewnętrzne, koncepcyjne, wewnętrzne i fizyczne.

Źródło

Pytanie 10: Wyjaśnij różnicę między poleceniem „OBCIĄĆ” a poleceniem „USUŃ”.

| Nr S | OBCIĄĆ polecenie | Polecenie USUŃ |

| 1. | To polecenie usuwa wszystkie wiersze tabeli | To polecenie usuwa tylko określone wiersze tabeli |

| 2. | To polecenie nie prowadzi dziennika | To polecenie obsługuje dziennik |

| 3. | Przytnij nie może być wycofaniem | Usuwanie może być operacją wycofywania |

| 4. | Przytnij to szybkie polecenie | Usuń to powolne polecenie |

| 5. | Polecenie obcinania używa dziennika tabeli | Polecenie Usuń używa dziennika wierszy |

Przeczytaj także: 15 ekscytujących pomysłów i tematów dotyczących projektów SQL dla początkujących

Pobierz kurs rozwoju oprogramowania z najlepszych światowych uniwersytetów. Zdobywaj programy Executive PG, Advanced Certificate Programs lub Masters Programs, aby przyspieszyć swoją karierę.

Wniosek

Mamy nadzieję, że ten artykuł pomógł Ci odkryć pytania do rozmowy kwalifikacyjnej DBMS i odpowiedzi , których szukałeś. Te pytania i odpowiedzi na rozmowę kwalifikacyjną DBMS będą korzystne dla Twojej rozmowy kwalifikacyjnej.

Mamy nadzieję, że podczas realizacji tych projektów będziesz miał doskonałą okazję do nauki. Jeśli chcesz dowiedzieć się więcej o DBMS, zarządzaniu pełnym stosem i potrzebujesz mentoringu ze strony ekspertów branżowych, sprawdź program UpGrad & IIIT Banglore Executive PG Program Full-Stack Software Development.