أهم 10 ثغرات أمنية في WordPress وطرق إصلاحها

نشرت: 2018-11-28هذا الاقتباس جيد بما يكفي لإعطائك فكرة عن المشكلات الأمنية التي تحدث في جميع أنحاء العالم. في الواقع ، يعد أمان موقع الويب من الموضوعات التي ظلت بلا نوم لأصحاب الموقع لفترة طويلة. لم يتمكن أي شخص من تحقيق أمان بنسبة 100٪ لموقع أعماله.

وفقًا لمسح أجرته مؤسسة Juniper Research ، فإن الجرائم الإلكترونية ستكلف الشركات أكثر من 2 تريليون دولار بحلول عام 2019. هذه إحصائيات مقلقة وتوضح أن تأمين موقع الويب يومًا بعد يوم أصبح صعبًا للغاية. في نفس الوقت تحتاج إلى إيجاد طرق لتأمين موقعك ، حيث أنه يحتوي على أهم بياناتك بالإضافة إلى المعلومات الحساسة.

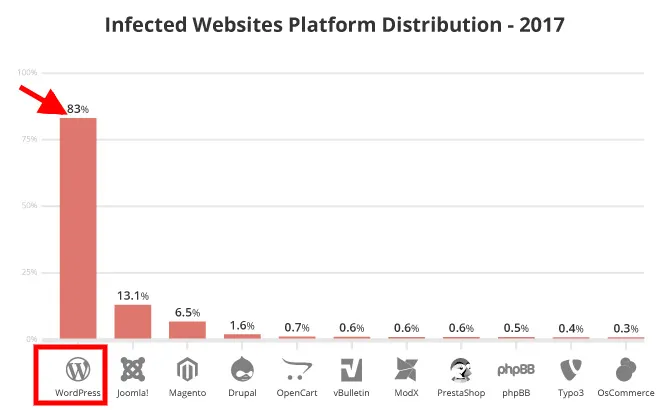

كما تعلمون جميعًا ، فإن WordPress يشغل 31 ٪ من الإنترنت ، وبالتالي ، من الواضح جدًا أن منصة WordPress ستواجه أكبر عدد من مشكلات أمان الويب. يثق معظم المستخدمين في هذه المنصة الرائعة ولهذا السبب قاموا ببناء مواقع أعمالهم على ذلك.

ومع ذلك ، وفقًا لبحث أجرته Sucuri ، فإن WordPress هو أكثر منصات مواقع الويب إصابة لعام 2018.

لذلك ، يصبح من المهم بالنسبة لكم جميعًا أن تكون على دراية بالعديد من الثغرات الأمنية في WordPress وطرق إصلاحها. لذا ، فلنبدأ ونحلل كل ثغرة واحدة تلو الأخرى.

هناك نوعان من الشركات: تلك التي تم اختراقها ، وتلك التي لا تعرف بعد أنها تعرضت للاختراق.

أهم 10 ثغرات أمنية في WordPress

- استضافة المواقع غير الآمنة

- باستخدام كلمة مرور ضعيفة

- لا يتم تحديث WordPress

- حقن SQL

- نسيان تأمين ملف تكوين WordPress

- عدم تحديث الإضافات أو السمات

- باستخدام عادي FTP

- عدم تغيير بادئة جدول WordPress

- البرمجيات الخبيثة

- أذونات الملف غير صحيحة

1. استضافة المواقع غير الآمنة

ربما يكون هذا أحد أكبر أسباب إصابة مواقع WordPress بسهولة. مثل جميع مواقع الويب الأخرى ، يتم أيضًا استضافة موقع WordPress على الخادم. ما يحدث أحيانًا هو أن شركات مزود الاستضافة لا تؤمن نظامها الأساسي. في هذا النوع من السيناريو ، هناك احتمال كبير أن يتعرض موقع WordPress الخاص بك للهجوم من قبل شخص خارجي.

طريقة لإصلاح هذه المشكلة

أفضل طريقة لإصلاح هذه المشكلة هي استضافة موقع WordPress الخاص بك على بعض منصات الاستضافة من الدرجة الأولى. فيما يلي قائمة بأفضل مزود استضافة WordPress يمكنك استخدامه لموقع عملك على الويب.

أفضل مزودي استضافة ووردبريس

- Bluehost

- HostGator

- SiteGround

- DreamHost

- استضافة InMotion

2. استخدام كلمة مرور ضعيفة

تعد كلمات المرور جزءًا أساسيًا من أمان موقع WordPress الخاص بك. تحتاج دائمًا إلى التأكد من أنك تستخدم كلمة مرور قوية لحساب WordPress الخاص بك. وفقًا لبحث أجرته WPTemplate ، يتم اختراق 8٪ من مواقع WordPress حول العالم بسبب كلمة مرور الأسبوع. يمكن أن توفر كلمة مرور الأسبوع وصولاً سهلاً إلى الأشياء التالية:

- حساب مسؤول WP

- حساب C- لوحة

- حساب FTP

- قاعدة بيانات WordPress الخاصة بك

لهذا السبب يصبح من المهم للغاية أن يكون لديك كلمة مرور قوية لموقع WordPress الخاص بك.

طريقة لإصلاح هذه المشكلة

نموذج كلمة مرور معقدة

تتمثل إحدى الطرق التي يمكنك من خلالها حل هذه المشكلة في تكوين كلمة مرور معقدة لموقعك. حاول دائمًا استخدام مزيج من الأبجدية والأرقام والأحرف الخاصة وما إلى ذلك لإنشاء كلمة مرور. سيساعدك على إنشاء كلمة مرور قوية لا يمكن تخمينها بسهولة.

استخدم مدير كلمات المرور

الطريقة الأخرى لإصلاح هذه المشكلة هي استخدام مديري كلمات المرور. مدير كلمات المرور هو تطبيق يسمح لك بتخزين جميع كلمات المرور الخاصة بك في مكان واحد ثم إدارتها عبر كلمة مرور رئيسية. إن USP لأي مدير كلمات مرور هو أن لديهم وظيفة الملء التلقائي.

فيما يلي قائمة ببعض أفضل برامج إدارة كلمات المرور:

- LastPass

- 1 كلمة المرور

- داشلان

توثيق ذو عاملين

هذه واحدة من أفضل الطرق لحماية موقع WordPress الخاص بك من سرقة كلمة المرور. في سيناريو المصادقة الثنائية ، إذا كان بعض المهاجمين قادرًا على تخمين كلمة مرور موقع WordPress الخاص بك ، فلن يقوم بتسجيل الدخول إلى موقعك. سيطلب / تطلب رمز أمان يتم إرساله إلى هاتفك المحمول. بهذه الطريقة ، ستتمكن من حماية موقع الويب الخاص بك.

هناك طرق رئيسية لإعداد المصادقة الثنائية في WordPress:

- التحقق من الرسائل القصيرة

- تطبيق Google Authenticator

3. عدم تحديث ووردبريس

هناك العديد من المستخدمين الذين يشعرون بالراحة مع أحد إصدارات WordPress ، وبالتالي ، فهم لا يقومون بتحديث إصدار WordPress الخاص بهم على فترات منتظمة. السبب الرئيسي وراء ذلك هو أنهم يخشون أن يؤدي ذلك إلى كسر موقع الويب الخاص بهم. ومع ذلك ، فإن كل إصدار جديد من WordPress يأتي مع إصلاحات للأخطاء الأمنية ولهذا السبب يصبح من المهم بالنسبة لك تحديث موقع الويب الخاص بك.

طريقة لإصلاح هذه المشكلة

تحقق دائمًا من أحدث إصدار من WordPress وحاول تحديث موقع الويب الخاص بك. سيؤدي ذلك إلى تقليل فرص حدوث أي مشكلات أمنية. بالنسبة لأولئك الذين يخشون أن يؤدي تحديث WordPress إلى إنشاء تفصيل للموقع ، يمكنهم أخذ نسخة احتياطية من موقع الويب الخاص بهم. لذلك ، إذا لم يعمل الإصدار الجديد وفقًا لمتطلباتك ، فيمكنك دائمًا الرجوع مرة أخرى.

4. حقن SQL

يعد حقن SQL أحد أقدم الطرق للوصول إلى موقع الويب. كما تعلمون جميعًا ، فإن SQL هي لغة تُستخدم للعمل مع قاعدة بيانات WordPress ولهذا السبب في هذا النوع من الهجوم ، يقوم المتسللون بحقن أوامر SQL في موقعك لاسترداد المعلومات. يصبح المتسللون أذكياء يومًا بعد يوم ويخرجون حقنة SQL جديدة كل يوم أو آخر. لذلك ، بصفتك مالكًا لموقع الويب ، يجب أن تكون على دراية بطرق التخلص من هذه المشكلة.

طريقة لإصلاح هذه المشكلة

المسح بحثًا عن ثغرة أمنية في حقن SQL

يجب عليك التحقق من مشكلة حقن SQL في موقع WordPress الخاص بك على أساس منتظم. ومع ذلك ، قد تكون هذه مهمة صعبة للغاية للقيام بها يدويًا ولهذا السبب يجب عليك استخدام بعض أدوات الفحص الأمني لهذا الغرض. فيما يلي قائمة بأفضل أداة فحص أمني:

- فحص أمان WordPress

- Sucuri SiteCheck

- WPScan

إضافة كود إلى ملف htaccess الخاص بك

هناك طريقة أخرى لمنع حقن SQL وهي إضافة رمز معين في ملف htaccess الخاص بك. .htaccess هو ملف تكوين يتم استخدامه على خوادم الويب ، وبالتالي ، من خلال تغيير هذا الجزء ، ستتمكن من تقييد وصول الغرباء إلى قاعدة بيانات WordPress الخاصة بك.

أضف الكود التالي في ملف htaccess الخاص بك:

RewriteEngine On RewriteBase / RewriteCond %{REQUEST_METHOD} ^(HEAD|TRACE|DELETE|TRACK) [NC] RewriteRule ^(.*)$ - [F,L] RewriteCond %{QUERY_STRING} ../ [NC,OR] RewriteCond %{QUERY_STRING} boot.ini [NC,OR] RewriteCond %{QUERY_STRING} tag= [NC,OR] RewriteCond %{QUERY_STRING} ftp: [NC,OR] RewriteCond %{QUERY_STRING} http: [NC,OR] RewriteCond %{QUERY_STRING} https: [NC,OR] RewriteCond %{QUERY_STRING} (<|%3C).*script.*(>|%3E) [NC,OR] RewriteCond %{QUERY_STRING} mosConfig_[a-zA-Z_]{1,21}(=|%3D) [NC,OR] RewriteCond %{QUERY_STRING} base64_encode.*(.*) [NC,OR] RewriteCond %{QUERY_STRING} ^.*([|]|(|)|<|>|e|"|;|?|*|=$).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*("|'|<|>||{||).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(%24&x).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(%0|%A|%B|%C|%D|%E|%F|127.0).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(globals|encode|localhost|loopback).* [NC,OR] RewriteCond %{QUERY_STRING} ^.*(request|select|insert|union|declare).* [NC] RewriteCond %{HTTP_COOKIE} !^.*wordpress_logged_in_.*$ RewriteRule ^(.*)$ - [F,L]

5. نسيان تأمين ملف تكوين WordPress

يتكون ملف تكوين WordPress (wp-config.php) من بيانات اعتماد تسجيل الدخول إلى قاعدة بيانات WordPress. لذلك ، إذا تمكن أي شخص خارجي من الوصول إلى هذا الملف ، فيمكنه / يمكنها سرقة معلوماتك وإلحاق الضرر بموقع الويب الخاص بك. لذلك ، يصبح من الضروري أن تفعل كل ما هو ممكن لحماية هذا الملف.

طريقة لإصلاح هذه المشكلة

تتمثل إحدى أبسط الطرق لحماية ملف wp-config.php في تعديل htaccess. وتقييد الوصول. لهذا الغرض ، ما عليك سوى إضافة المقتطف التالي إلى ملف htaccess الخاص بك:

<files wp-config.php> order allow,deny deny from all </files>

6. عدم تحديث الإضافات أو السمات

تمامًا مثل WordPress الأساسي ، من المهم استخدام أحدث إصدار من المكونات الإضافية أو السمات في موقع WordPress على الويب. يمكن أن يؤدي استخدام إصدار قديم من أي مكون إضافي أو سمة إلى جعل موقعك عرضة للتهديدات الأمنية. وفقًا لمسح أجرته WPWhiteSecurity ، فإن 54٪ من ثغرات WordPress العالمية ناتجة عن المكونات الإضافية.

طريقة لإصلاح هذه المشكلة

تحقق دائمًا من التحديث في أي من المكونات الإضافية والسمات الخاصة بك. تأكد من أنك تستخدم أحدث إصدار متاح على WordPress. باتباع هذه المنهجية ، ستقلل من فرص التهديدات الأمنية في موقع WordPress الخاص بك.

7. استخدام عادي FTP

بالنسبة لأولئك الذين لا يعرفون ، يتم استخدام حسابات FTP لتحميل ملف على خادم موقع الويب الخاص بك باستخدام عميل FTP. يدعم معظم مزود الاستضافة اتصال FTP باستخدام أنواع مختلفة من البروتوكولات: Simple FTP أو SFTP أو SSH.

يرتكب معظم مالكي مواقع WordPress خطأ استخدام FTP عادي. الآن ، ما يحدث في بروتوكول نقل الملفات العادي هو إرسال كلمة المرور الخاصة بك إلى الخادم بشكل غير مشفر. لذلك ، يمكن لأي شخص يمكنه اختراق الخادم الوصول بسهولة إلى موقع WordPress الخاص بك.

طريقة لإصلاح هذه المشكلة

بدلاً من استخدام FTP ، يمكنك اختيار خيار SFTP أو SSH. لا تحتاج إلى تغيير عميل FTP لهذا الغرض. ما عليك سوى تغيير البروتوكول إلى "SFTP-SSH" أثناء الاتصال بموقعك على الويب. باستخدام هذا البروتوكول ، ستتمكن من إرسال كلمة المرور إلى الخادم في شكل مشفر مما يقلل من مخاطر مشكلات الأمان.

8. عدم تغيير بادئة جدول WordPress

كما تعلمون جميعًا ، بشكل افتراضي ، تبدأ جميع جداول WordPress التي تم إنشاؤها في قاعدة البيانات ببادئة تسمى ks29so_. لا يهتم معظم مطوري WordPress بتغيير هذه البادئة ، لأنهم يشعرون أنها لن تؤثر على أداء الموقع.

بشكل ثابت على ذلك ، تجعل هذه البادئة موقع WordPress الخاص بك عرضة لمشاكل الأمان. السبب وراء ذلك هو أن المهاجم يمكنه بسهولة تخمين اسم جداول قاعدة بيانات WordPress الخاصة بك. لذلك ، يجب أن تحاول إحياء هذه المشكلة في أسرع وقت ممكن.

طريقة لإصلاح هذه المشكلة

بدلاً من استخدام البادئة الافتراضية لجداول قاعدة بيانات WordPress ، يجب عليك تحديد البادئة الخاصة بك المعقدة بطبيعتها بحيث لا يستطيع أي شخص تخمينها. يمكنك تغيير بادئة جداول قاعدة بيانات WordPress الخاصة بك في وقت التثبيت. لذا ، تذكر دائمًا هذه النقطة. بعد ذلك ، لن تحصل على فرصة لتغيير البادئة.

إليك كيفية تغيير بادئة قاعدة بيانات WordPress لتحسين الأمان:

9. البرامج الضارة

البرامج الضارة هي اختصار للبرامج الضارة. بمعنى آخر ، يمكنك القول إنه رمز يستخدم للوصول إلى موقع ويب بطريقة غير مصرح بها. يشير موقع الويب المخترق بوضوح إلى إدخال برنامج ضار. الآن ، إذا كنت تريد التعرف على البرامج الضارة على الموقع ، فحاول إلقاء نظرة على الملفات التي تم تغييرها مؤخرًا.

يمكن أن يكون هناك العديد من أنواع الإصابات بالبرامج الضارة على الويب ، ولكن بالنسبة إلى WordPress ، هناك أربعة إصابات رئيسية بالبرامج الضارة كما هو مذكور أدناه:

- أبواب خلفية

- من خلال التنزيلات

- قرصنة فارما

- عمليات إعادة التوجيه الخبيثة

طريقة لإصلاح هذه المشكلة

يمكن تحديد أي مشكلات تتعلق بالبرامج الضارة بسهولة من خلال البحث في الملف المعدل مؤخرًا ثم إزالة هذا الملف من موقع الويب الخاص بك على WordPress. الطريقة الأخرى للتعامل مع هذه المشكلة هي تثبيت إصدار جديد من WordPress أو عن طريق استعادة موقع WordPress الإلكتروني من النسخة الاحتياطية الأخيرة. ستساعدك هاتان الطريقتان على تقليل الثغرات الأمنية.

10. أذونات الملف غير صحيحة

أذونات الملف هي مجموعة القواعد التي يستخدمها خادم الويب. يساعد خادمك في التحكم في الوصول إلى ملفك على موقع WordPress الخاص بك. الآن ، ما يحدث أحيانًا هو أن المستخدم يضع أذونات ملف غير صحيحة تسمح للمهاجمين بالوصول إلى الملف وتعديله وفقًا لمتطلباتهم مما قد يتسبب في أضرار جسيمة لموقع الويب الخاص بك على WordPress.

طريقة لإصلاح هذه المشكلة

أفضل طريقة لإصلاح هذه المشكلة هي تعيين إذن الملف الصحيح لموقع WordPress الخاص بك. يجب أن يكون إذن الملف على أي موقع WordPress كما هو مدرج أدناه:

- 755 أو 750 لجميع الدلائل

- 644 أو 640 للملفات

- 600 لـ wp-config.php

من خلال تعيين هذه الأذونات ، ستتمكن من تقييد الوصول إلى موقع WordPress الخاص بك والذي سيساعدك على تأمينه من المهاجمين.

افكار اخيرة

كان الأمن مصدر قلق رئيسي لأصحاب مواقع الويب على مر السنين. حتى بعد إجراء الكثير من الأبحاث في هذا المجال ، لم يقم أحد بتكديس الادعاء لكونه آمنًا بنسبة 100٪. يوضح هذا مستوى التعقيد الذي يتعين على المرء التعامل معه أثناء العمل مع هذه المشكلة.

مع أخذ ذلك في الاعتبار ، حاولنا تزويدك بأهم 10 ثغرات أمنية في WordPress وطرق إصلاحها والتي ستساعدك بالتأكيد في المستقبل القريب.

ما هي أفكارك حول هذا الموضوع؟ هل أذكرهم في قسم التعليقات لدينا. شكرًا لك!